信息安全工程师软考-错题集

IPv4保留地址

-

私有IP地址

A类:10.0.0.0 - 10.255.255.255

B类:172.16.0.0 - 172.32.255.255

C类:192.168.0.0 - 192.168.255.255

-

环回 IP 地址

127.0.0.0 – 127.255.255.255

-

本地链接地址(无法从DHCP获取IP地址)

169.254.0.0 – 169.254.255.255

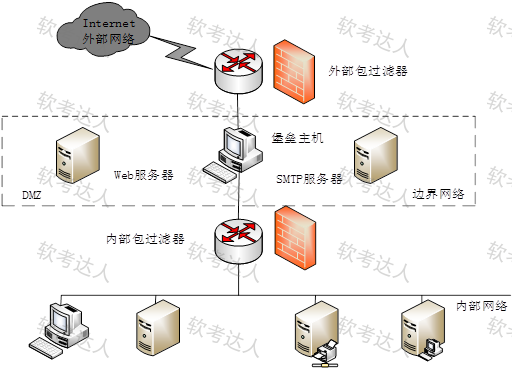

防火墙的三种体系结构

-

(被)屏蔽子网

由内、外部包过滤路由器、DMZ区及堡垒主机构成

-

(被)屏蔽主机

通过一个单独的路由器和内部网络上的堡垒主机共同构成防火墙,主要通过数据包过滤实现内外网络的隔离和对内网的保护

堡垒主机存放在内部网络中,是内部网络中唯一可以连接到外部网络的主机

-

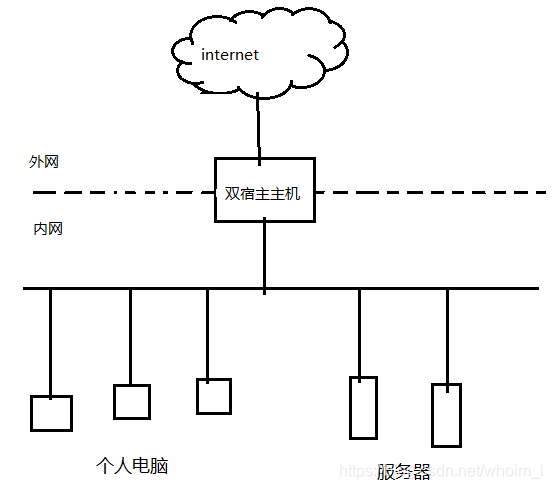

双重宿主主机体系结构

双宿主机结构采用主机替代路由器执行安全控制功能,故类似于包过滤防火墙

VPN按照层级分类

- 数据链路层:PPTP,L2TP,MPLS(2.5层)

- 网络层:IPSec,隧道技术

- 传输层:SSL

国产密码算法

- SM2:椭圆曲线公钥密码算法

- SM3:类似MD5的杂凑算法

- SM4:分组密码算法,分组长度128位,密钥长度128位

- SM9:标识密码

PKI

-

认证机构 CA:信任核心与证书生命周期管理

证书签发、密钥管理(生成、存储、撤销、恢复、更新、查询)、注册审计、证书颁发

-

证书登记权威机构RA:用户身份的审核与验证

接收和验证最终用户或设备的证书申请请求

根据既定策略,核实申请者的身份信息真实性与合法性

批准或拒绝证书申请,并将审核通过的请求安全地提交给CA

BLP安全模型

- 简单安全特性:下读

- *特性:上写

通用描述

- *:代表“写”

- 简单安全特性:读

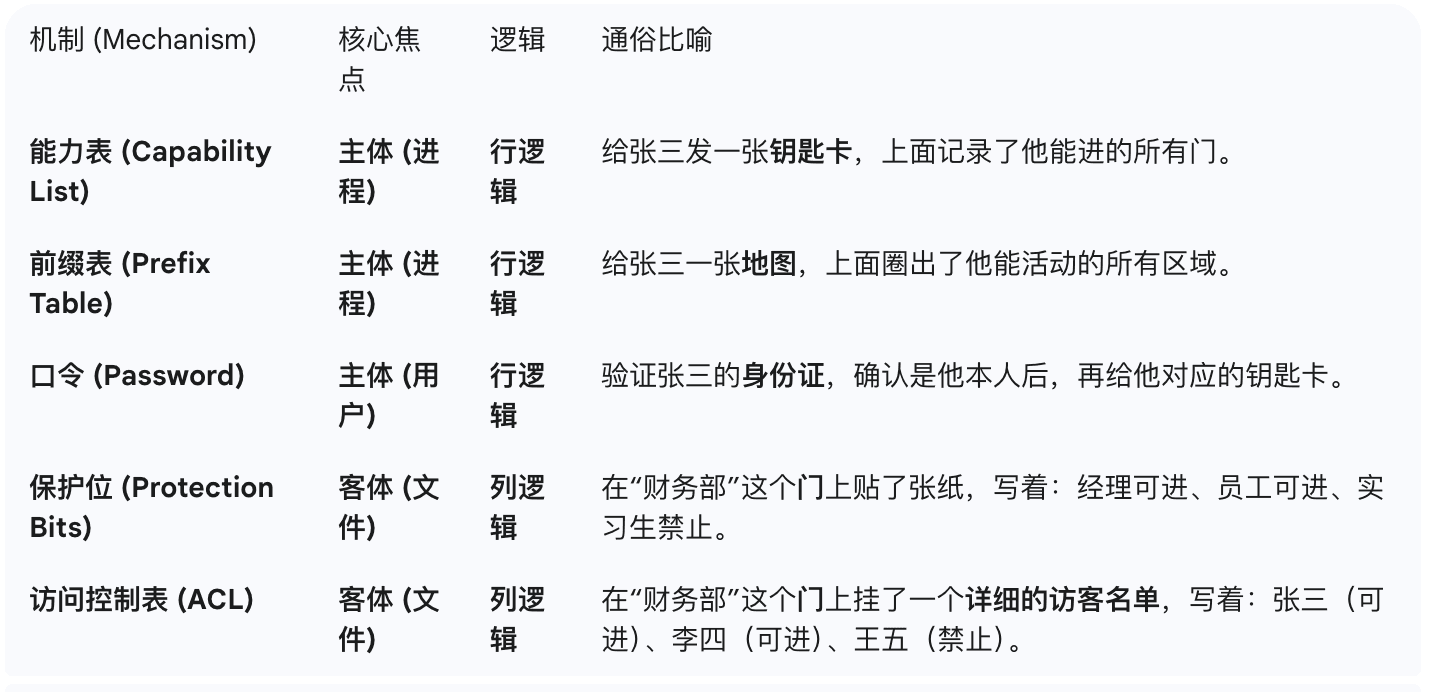

自主访问控制

基于行与基于列的含义:

- 基于行:以“谁”为中心,首先确定是谁,再看能做什么

- 基于列:以“什么”为中心,首先确定是什么东西,再看谁能动他

分类:

- 基于行的自主访问控制:能力表、前缀表、口令

- 基于列的自主访问控制:保护位、访问控制表

网页防篡改技术

- 时间轮询技术,也可称为"外挂轮询技术"

- 核心内嵌技术

病毒载体

- word文档作为载体的病毒案例是Melissa

- 照片作为载体的病毒案例是库尔尼科娃

- 电子邮件作为载体的病毒案例是“求职信”病毒和“I Love You”病毒

- 网页作为载体的病毒案例是NIMDA病毒。

TCP三次握手

- SYN

- SYN、ACK

- ACK

分等级的题目总结

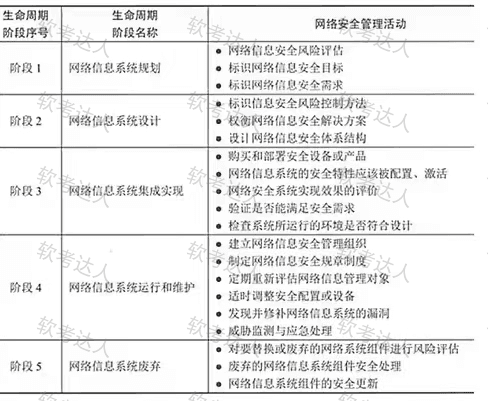

网络信息系统生命周期

软件安全能力成熟度模型

- CMMI级——补丁修补;

- CMM2级——渗透测试、安全代码评审;

- CMM3级——漏洞评估、代码分析、安全编码标准;

- CMM4级——软件安全风险识别、SDLC实施不同安全检查点;

- CMM5级——改进软件安全风险覆盖率、评估安全差距。